淘宝网站的建设目标是海报模板图片

作为一款人工智能聊天机器人,ChatGPT因其逼真和人性化的特性而风靡全球,无疑是当今技术的新流行。人工智能 (AI) 有可能彻底改变许多行业,包括项目管理,及时了解最新技术以及它如何影响你的工作至关重要。于是,我们与ChatGPT谈了谈它对项目管理的影响及其局限性,看看对优化项目经理的工作有什么启发。

Q1:ChatGPT对项目管理有什么影响?

1-信息整理:ChatGPT可以协助项目管理人员整理、分类、筛选和摘要大量的项目相关信息,提高信息处理效率。

2-决策支持:ChatGPT可以对项目管理人员提供一些辅助决策的信息,比如通过自然语言处理技术分析项目报告和数据,给出一些建议或预测结果,帮助项目管理人员做出更准确的决策。

3-沟通协作:ChatGPT可以作为一种沟通协作的工具,帮助项目管理人员和团队成员更加高效地交流和协作,尤其是在多语言和跨国团队的情况下。

需要注意的是,ChatGPT是一种自然语言处理技术,它在项目管理中的应用需要人类的指导和监督,以确保其结果的准确性和合理性。此外,ChatGPT并不能取代项目管理人员的角色和职责,项目管理人员仍需要进行必要的决策和管理工作,ChatGPT只是一种辅助工具。

Q2:ChatGPT可以理解为一种新的项目管理工具吗?它可以替代项目管理软件吗?

ChatGPT可以被视为一种新的项目管理工具之一,它可以用于协助项目管理人员进行一些与自然语言处理相关的任务。例如,ChatGPT可以帮助项目管理人员更高效地处理和组织大量的信息,提供决策支持和自然语言沟通等方面的帮助。

然而,需要明确的是,ChatGPT并不能完全替代传统的项目管理软件,因为项目管理软件通常具有更多的功能和特性,可以帮助项目管理人员进行更全面的项目管理。例如,项目管理软件通常具有任务分配、进度跟踪、资源管理、报告生成、协作工具等功能,这些功能可以大大提高项目管理的效率和质量。

因此,ChatGPT可以作为一种项目管理工具的补充,但它并不能完全替代传统的项目管理软件。在项目管理过程中,项目管理人员需要根据具体情况选择适当的工具和技术,以实现项目目标。

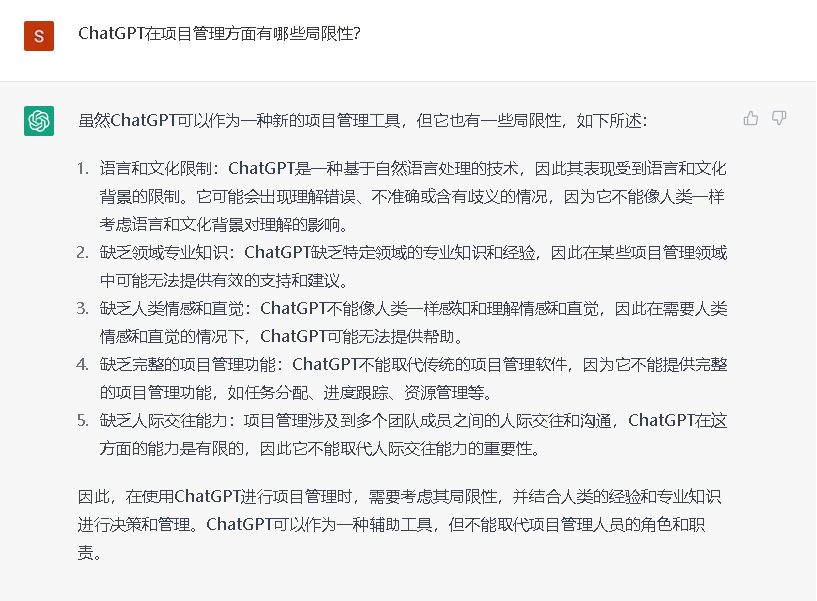

Q3:ChatGPT在项目管理方面存在哪些局限性?

虽然ChatGPT可以作为一种新的项目管理工具,但它也有一些局限性,如下所述:

1-语言和文化限制:ChatGPT是一种基于自然语言处理的技术,因此其表现受到语言和文化背景的限制。它可能会出现理解错误、不准确或含有歧义的情况,因为它不能像人类一样考虑语言和文化背景对理解的影响。

2-缺乏领域专业知识:ChatGPT缺乏特定领域的专业知识和经验,因此在某些项目管理领域中可能无法提供有效的支持和建议。

3-缺乏人类情感和直觉:ChatGPT不能像人类一样感知和理解情感和直觉,因此在需要人类情感和直觉的情况下,ChatGPT可能无法提供帮助。

4-缺乏完整的项目管理功能:ChatGPT不能取代传统的项目管理软件,因为它不能提供完整的项目管理功能,如任务分配、进度跟踪、资源管理等。

5-缺乏人际交往能力:项目管理涉及到多个团队成员之间的人际交往和沟通,ChatGPT在这方面的能力是有限的,因此它不能取代人际交往能力的重要性。

因此,在使用ChatGPT进行项目管理时,需要考虑其局限性,并结合人类的经验和专业知识进行决策和管理。ChatGPT可以作为一种辅助工具,但不能取代项目管理人员的角色和职责。

总的来说,ChatGPT可以成为项目经理的有用工具,可以帮助他们更加有效地完成工作,减少重复性的工作,节省时间。它可以自动化重复性任务,例如创建项目计划、监控进度和预算以及创建文档;帮助项目团队制定沟通计划和共享项目数据,提供快速的决策支持;通过自动化报告和文档,帮助利益相关者增强项目透明度。

但在对话中,ChatGPT亦多次强调其作为一种辅助工具,缺乏领域专业知识,只是提供支持作用,不能替代专业的项目管理软件,更无法取代项目管理人员。作为项目经理,你需要拥有正确的工具才能取得成功。

基于人工智能技术研发的8Manage PM是一款专业可靠的项目管理软件。它以“动态管理,实时共享”为核心,集任务、资源、时间、风险、成本等多个管理功能于一体,帮助企业更好管理项目,诸如项目及任务分解、成员指派、跟踪、报告、风险预测、审计、可视化等,使得企业可以更加高效地管理项目,大幅提升工作效率,有效解决项目管理中所遇到的各种问题。

PM项目管理软件与AI技术结合,实时准确地采集、分析所有项目信息,能够在以下方面帮助项目经理减轻工作负担、提高项目成功率:

1、风险管理:通过分析历史数据和项目绩效,来确定项目的潜在风险并预警提示。项目经理可以使用这些数据来做出更明智的决策,以减少风险并提高项目成功的可能性。

2、任务自动分配:系统可以帮助项目经理自动分配任务,以便团队成员可以尽快开始

工作。这有助于减少手动任务分配的错误和延迟,提高整个项目的效率。

3、进度管理:自动计算任务所需时间,以及跟踪任务的完成情况,帮助项目经理跟踪和管理项目的进度,以确保项目按时完成。

4、成本管理:通过分析历史项目的成本数据来帮助项目经理制定预算和成本控制策略。系统也可以帮助项目经理跟踪项目的实际成本,并在必要时进行调整。

5、决策支持:通过分析项目数据和外部环境数据,为项目经理提供决策支持。例如,系统可以帮助项目经理确定最佳的资源分配策略、风险管理策略等。

当今的项目管理越来越注重AI和自动化技术的应用。借助ChatGPT、PM项目管理软件等自动化工具,你可以将项目管理技能提升到一个新的水平。建议你简单地尝试一下AI如何在项目中为你提供支持。尤其是结合项目管理软件,AI可以帮助你更高效、更精准地管理项目。