广州高端网站开发公司打开全网搜索

Alice和Bob是密码学领域里最著名的虚拟夫妻,自1978年“诞生”以来,到走进二十一世纪的移动互联网时代,作为虚构的故事主角,Alice和Bob不仅在计算机理论、逻辑学、量子计算等与密码学相关的领域中得到应用,他们的名字也逐渐地出现在经济学、物理学、以及其它工程领域的论文中。

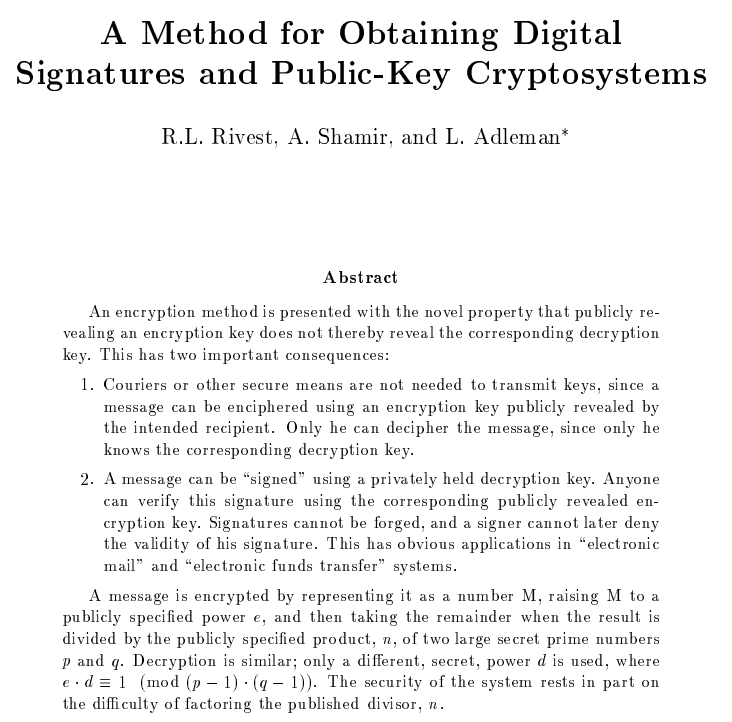

在密码学领域,有一个著名的密码体制:RSA密码体制,RSA密码体制是密码学提出的第一个公钥密码学体制,RSA这个名字是发明此密码体制的三位密码学家Rivest、Shamir、Adleman的首字母缩写。

Alice和Bob最早出现在1978年2月,由Rivest、Shamir和Adleman三人在《Communications of the ACM》发表的论文《一种实现数字签名和公钥密码系统的方法》(A Method for Obtaining Digital Signatures and Public-key Cryptosystems)中。在这篇论文中首次使用了Alice和Bob来描述方案,因此1978年2月成为了Alice和Bob的生日。

根据Rivest本人回忆,最初使用Alice和Bob的原因主要两个:一是Alice和Bob可以替代之前在密码学领域被频繁使用,然而却枯燥无味的发送方A和接收方B;二是众所周知Alice和Bob分别为女性和男性的名字,这样在论文中可以用she和he来指代Alice和Bob,避免混淆。这样一来,Alice和Bob也赋予了人格,变得更加立体且有画面感,帮助读者更容易理解通信的整个过程。

至于为什么会是Alice和Bob, Rivest自己猜测可能是因为个人比较痴迷《爱丽丝梦游仙境》。

这是Alice和Bob有史以来第一次连接到密码学,并就此开始了一个漫长而传奇的历史。

1978年后,Alice和Bob很快在密码学领域崭露头角,成为密码学界的“著名人物”。慢慢地,很多密码学家开始用Alice和Bob代替A和B。

1979年,RSA算法的发明者Shamir,Rivest和Adleman在他们的《心理扑克》(Mental Poker)一章中提到了Alice和Bob;

1981年,密码学家Michael O. Rabin为哈佛大学艾肯计算实验室(Aiken Computing Lab)撰写的一份技术报告《如何利用不经意传输实现秘密交换》(How to Exchange Secrets with Oblivious Transfer)也提到了Alice和Bob。

1981年,密码学家Manuel Blum发表了一篇题为《通过电话抛硬币:一个用于解决不可能问题的协议》(Coin Flipping by Telephone: A Protocol for Solving Impossible Problems)的报告。文章中第1句话就写到:“Alice and Bob want to flip a coin by telephone.”

在之前的论文或报告中,密码学家一般只使用Alice和Bob代替A和B,而Alice和Bob更像是一个代号。但在这篇报告中,Manuel Blum真正把Alice和Bob带到了背景故事里面,成为了故事中的两个立体人物。而正是从此时开始,Alice和Bob有了一段历史,开始获得个性。Manuel Blum写到:“They have just divorced, live in different cities, want to decide who gets the car.”

然而,不是所有的密码学家都使用Alice和Bob,例如密码学家ElGamal在发表的题为《基于离散对数问题的公钥密码系统和签名方案》(A Public Key Cryptosystem and a Signature Scheme Based on Discrete Logarithms)的文章中就没有提到Alice和Bob。再比如1988年,密码学家Silvio Micali、Charles Rackoff和Bob Sloan对Alice和Bob的使用也模棱两可,他们写道:The goal is that A(lice)… becomes able to securely send a message m to B(ob).

Alice和Bob成为密码学主人公的事件,是1984年密码学家John Gordon在瑞士苏黎世的四月会议上发表的关于Alice和Bob的“餐后演讲”, Gordon采用了一种轻松的方式来记录Alice和Bob的生活,在这次演讲中将Alice和Bob在密码学中的角色总结了一遍:

- Bob是一位股票经纪人,而Alice是一位股票投资人;

- Alice和Bob想要一起欺骗保险公司;

- Alice和Bob使用电话玩扑克;

- Alice想要向丈夫隐瞒她和Bob的财务交易信息;

- Alice和Bob同时被财务机关和警察盯上了;

- Alice由于一些不为人知的过往,Alice不相信Bob。

Gordon这次的演讲标志着Alice和Bob历史的一个重要事实,最终影响了密码学界,而Alice和Bob也成为密码学的虚拟主人公,Gordon在2005年的《网络世界》文章中回忆道:Today, nobody remembers I invented Strong Primes, but everyone knows me as the guy who wrote the story of Alice and Bob.

至此,Alice和Bob成为了密码学界不可或缺的“关键人物”,但他们的“野心”显然并未得到满足,“扩张之路”依旧在继续。

虽然Alice和Bob诞生在密码学的学术领域,但他们也很快被用于其他学术领域和背景。

1980年以后,Alice和Bob也逐渐出现在“计算机学术领域”中,1983年Joseph Y. Halpern和Michael O. Rabin在一篇关于《模态逻辑》(Modal logic)的论文中使用了Alice和Bob。

后来,Alice和Bob也逐渐出现在量子计算领域。Bessette、Brassard、Salvail、Smolin共同发表的论文《实验量子密码学》(Experimental Quantum Cryptography),论文中的第2章提到,通过公钥密码学体制引入量子密码学,随着量子计算和量子密码学开始在文献中被讨论,Alice和Bob再次被引用。

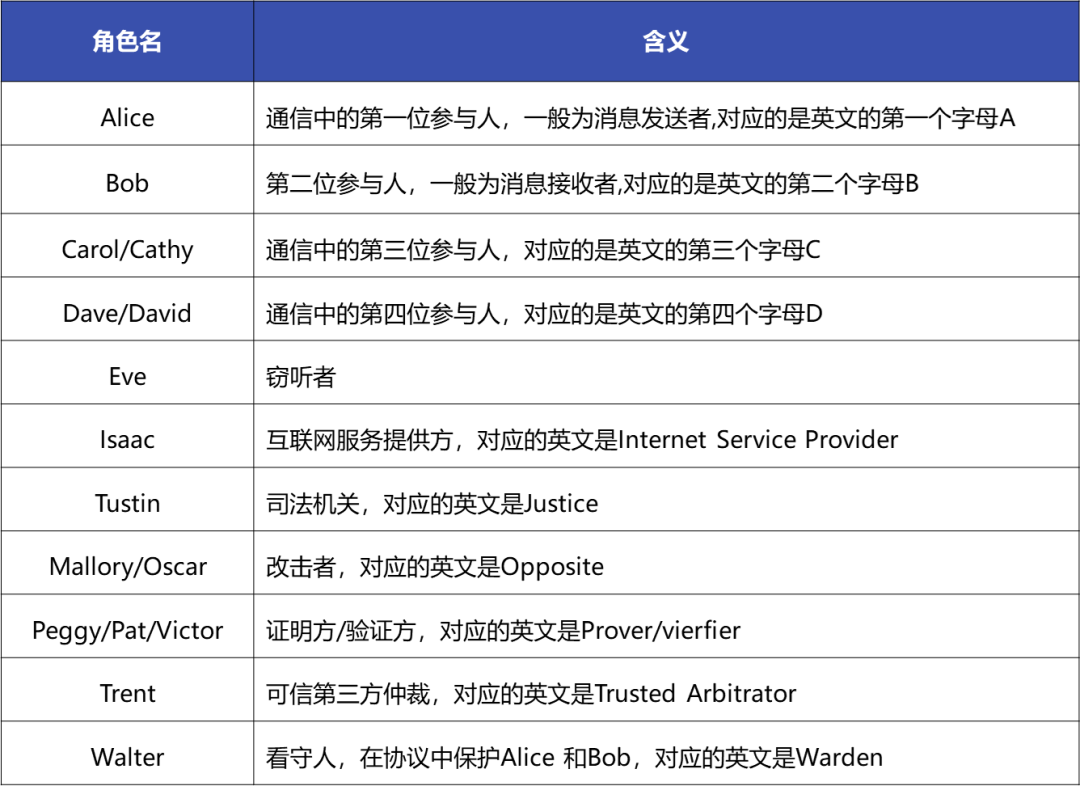

除了Alice和Bob,在密码学领域还有很多其他的角色:

参考链接:

[1]http://www.cs.tufts.edu/comp/165/papers/RSA-CACM-article.pdf

[2]http://cryptocouple.com/