如何设计网站的首页专门做画册封面的网站

引言:新边界的呼唤

深度学习的诞生,犹如人工智能领域的一次革命,激发了语音助手、自动驾驶、智能医疗等前沿技术的飞速发展。然而,面对现实世界的复杂性,现有的深度学习模型仍然存在数据依赖、可解释性差、环境适应力不足等瓶颈。

今天,深度学习正站在一个新的起点。更智能、更自主、更灵活的人工智能系统已成为下一步的重要目标。这不仅意味着技术上的深度突破,更预示着人工智能将踏上认知智能、跨领域理解与自主决策的新边界,开启未知的未来。

深度学习的未来将走向何方?探索新边界的征途才刚刚开始。

一、当前深度学习的成就与局限

深度学习凭借强大的特征提取与模式识别能力,在多个领域取得了令人瞩目的成就。然而,技术的快速发展也暴露出一些亟待解决的局限,制约了其在更广泛场景中的应用。

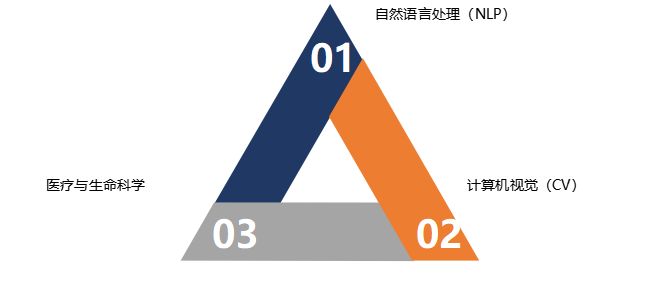

1.1 深度学习的辉煌成就

1.1.1 自然语言处理(NLP)

深度学习模型推动了语言理解的巨大进步:

应用实例:智能客服、语音助手(如Siri、ChatGPT)、实时翻译等。

突破点:机器具备了语义理解、情感分析与语言生成能力。

1.1.2 计算机视觉(CV)

图像与视频处理中的深度学习技术已经广泛应用:

应用实例:人脸识别、自动驾驶、医疗影像诊断。

突破点:模型在物体检测、图像分割与场景理解方面表现出色。

1.1.3 医疗与生命科学

深度学习在医学研究和临床应用中表现出巨大潜力:

应用实例:癌症早期筛查、药物研发、个性化诊疗方案。

突破点:AI助力发现复杂疾病的潜在特征和治疗方案。

1.2 技术局限与挑战

1.2.1 数据需求与标注成本高

深度学习模型依赖于大量标注数据进行训练。

问题表现:在医疗、法律等需要高专业性的领域,标注成本高昂,数据难以获取。

1.2.2 可解释性差

模型的决策过程通常被视为“黑箱”。

问题表现:在医疗诊断与法律决策等敏感领域,缺乏决策透明度可能导致伦理与责任问题。

1.2.3 对环境变化的适应性不足

深度学习模型难以适应动态环境与未见过的任务。

问题表现:自动驾驶在复杂交通环境中表现不稳定,跨语言翻译中的准确率下降。

1.2.4 计算资源与能源消耗高

大规模模型训练需要高性能计算设备和巨大的能源投入。

问题表现:训练大型语言模型的碳排放令人担忧,限制了技术的可持续发展。

深度学习的成就与局限并存。要继续前行,技术创新不仅需要提高模型性能,还需解决数据依赖、模型解释性与环境适应力等关键挑战。深度学习的新边界,正等待被跨越。

二、未来的深度学习前沿方向

深度学习的未来充满了机遇与挑战。随着技术的不断发展,研究者们正瞄准更广阔的应用领域与更深层次的智能表现,推动深度学习朝着自主学习、跨模态理解与可信AI等方向演进。

2.1 自监督学习:减少数据依赖

定义与目标

自监督学习通过从未标注的数据中提取有用特征,减少对人工标注数据的需求。

应用前景

自然语言处理:如大型语言模型自动生成文本标签。

图像与视频分析:自动检测视频中对象的类型与行为。

案例示例:自动驾驶车辆自主识别环境中的新物体。

2.2 强化学习与元学习:自主适应环境

2.2.1 强化学习 (Reinforcement Learning)

特点:通过试错机制,在与环境的交互中学习最优策略。

应用场景:游戏AI(AlphaGo)、自动驾驶中的路径规划。

2.2.2 元学习 (Meta-Learning)

特点:让模型“学习如何学习”,加速新任务适应。

应用场景:个性化推荐、医疗诊断中的跨患者学习。

2.3 多模态融合:跨领域智能的崛起

定义与目标

多模态学习将不同类型的数据(文本、图像、语音等)融合到同一模型中,实现跨模态理解与决策。

应用前景

智能助手:通过语音、视觉和文本理解用户意图。

智能医疗:结合病历、影像与基因数据进行综合诊断。

示例:智能家居系统通过声音指令和视觉检测完成多重任务。

2.4 模型可解释性与透明性:构建可信AI

定义与目标

提高AI模型的透明度,使用户能够理解模型的决策过程与结果。

应用前景

医疗诊断:解释疾病诊断结果,增强医生信心。

金融风控:透明化贷款审批过程,防止歧视与误判。

示例:可视化深度学习模型的决策路径,解释分类结果。

2.5 轻量化与节能模型:绿色AI的探索

定义与目标

通过模型压缩与优化,降低计算资源与能源消耗,实现“绿色AI”。

应用前景

边缘计算设备:在智能手机、无人机等设备上部署轻量模型。

数据中心优化:减少大型AI模型的碳足迹,降低运营成本。

2.6 类脑智能与生成式AI:走向通用智能

定义与目标

通过模仿人类大脑的学习机制与思考方式,开发更智能、更通用的AI系统。

应用前景

创造性内容生成:生成图片、音乐、文章等创意作品。

类脑决策系统:模拟人类思维,具备情感与社交能力。

示例:生成式AI在艺术创作与自动剧本写作中的应用。

深度学习的未来不仅在于模型规模的扩展,更在于跨越智能边界。自主学习、多模态融合与可信决策等前沿方向,正在为人工智能解锁全新的技术与应用可能性。

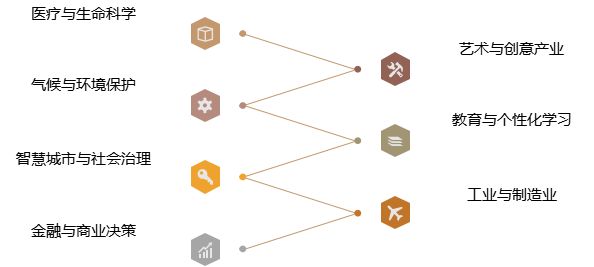

三、深度学习的应用新领域

深度学习的快速发展不断扩展其应用范围,渗透到许多传统行业和前沿领域。未来,随着算法与算力的持续提升,深度学习将在多个新领域中扮演变革者的角色,推动社会与经济的深刻变革。

3.1 医疗与生命科学

3.1.1 精准医疗与个性化治疗

应用场景:根据患者的基因、病历和体检数据,制定个性化治疗方案。

示例:基于深度学习的癌症早期筛查与药物研发。

3.1.2 生物技术与药物设计

应用场景:预测蛋白质结构、优化药物化学分子。

示例:AlphaFold预测蛋白质结构,加速新药开发。

3.2 气候与环境保护

3.2.1 环境监测与污染控制

应用场景:监测空气质量、水资源污染与森林覆盖变化。

示例:深度学习算法自动分析卫星图像,预测气候变化趋势。

3.2.2 自然灾害预警与响应

应用场景:检测地震、洪水、飓风等自然灾害,提供预警与实时应急响应方案。

示例:AI系统预测飓风路径,减少灾害损失。

3.3 智慧城市与社会治理

3.3.1 智能交通管理

应用场景:交通流量预测与自动化交通管控。

示例:自动驾驶系统和智慧交通灯减少城市拥堵。

3.3.2 公共安全与城市规划

应用场景:智能监控、犯罪预测与城市发展规划。

示例:智能摄像头识别可疑行为,提高城市安全。

3.4 金融与商业决策

3.4.1 风险管理与信用评估

应用场景:贷款审批、信用评分与欺诈检测。

示例:深度学习模型识别金融交易中的异常行为,防止诈骗。

3.4.2 投资与市场分析

应用场景:分析市场趋势与股票价格预测。

示例:量化投资基金利用深度学习进行资产配置。

3.5 工业与制造业

3.5.1 智能制造与质量检测

应用场景:实时监控生产线,检测产品缺陷。

示例:自动化工厂中的产品外观检测与设备维护预测。

3.5.2 预测性维护与智能调度

应用场景:基于深度学习模型预测设备故障,安排检修。

示例:工业设备通过传感器数据实现自主维护与生产线优化。

3.6 教育与个性化学习

3.6.1 智能教育系统

应用场景:个性化推荐学习内容与自适应学习平台。

示例:智能导师根据学生表现调整学习路径与难度。

3.6.2 虚拟学习与交互式教学

应用场景:虚拟课堂与智能辅导机器人。

示例:基于深度学习的虚拟教师实现跨地域远程教育。

3.7 艺术与创意产业

3.7.1 创意内容生成

应用场景:艺术设计、音乐创作与自动剧本生成。

示例:AI生成艺术作品、音乐专辑与虚拟角色设计。

3.7.2 虚拟娱乐与互动体验

应用场景:沉浸式游戏与虚拟现实(VR)体验。

示例:深度学习驱动的虚拟角色,打造互动娱乐新模式。

深度学习的应用领域正从传统的技术场景迈向社会经济的核心领域,其潜力在不断被发掘与扩展。未来,深度学习将在更多行业中塑造创新格局,引领新的智能时代。

四、技术革新带来的伦理与社会影响

随着深度学习技术的快速发展,人工智能(AI)在带来巨大经济与社会价值的同时,也引发了一系列深刻的伦理与社会问题。这些问题涉及数据隐私、算法偏见、工作岗位变迁等多方面,要求社会、企业和政府共同应对,确保技术革新造福全人类。

4.1 数据隐私与安全风险

4.1.1 数据收集与隐私泄露

问题表现:深度学习需要大量数据进行训练,广泛的数据收集可能导致个人隐私暴露。

案例示例:社交媒体平台的数据泄露事件对用户隐私安全构成威胁。

4.1.2 数据安全与网络攻击

风险描述:深度学习系统可能成为黑客攻击目标,导致数据被窃取或篡改。

应对措施:加强数据加密与访问控制机制,增强网络安全能力。

4.2 算法偏见与歧视风险

4.2.1 算法训练中的数据偏见

问题表现:训练数据中的偏见可能导致算法做出歧视性决策。

案例示例:AI在招聘或贷款审批中因数据不平衡而表现出性别或种族歧视。

4.2.2 模型决策中的透明性与公平性

挑战描述:深度学习模型的“黑箱”特性导致其决策难以解释,影响用户信任。

应对措施:引入可解释性算法与公平性评估机制,增强模型透明度与责任归属。

4.3 就业结构变化与技能转型

4.3.1 工作岗位的减少与转移

问题表现:自动化与智能化系统的普及将导致某些传统岗位被替代。

案例示例:制造业中的自动化生产线替代了部分人工操作岗位。

4.3.2 新兴岗位与技能需求

机遇描述:AI发展创造了大量与技术相关的新兴岗位,如数据科学家、AI工程师等。

应对措施:推动技能再培训与职业转型,缩小技术带来的就业鸿沟。

4.4 法律与监管框架的适应性挑战

4.4.1 法律法规滞后与责任归属

问题表现:深度学习应用的快速发展超出了现有法律框架的覆盖范围,导致监管缺失。

案例示例:自动驾驶车辆发生事故时的责任认定存在争议。

4.4.2 国际标准与监管协调

挑战描述:AI应用具有全球性,国际监管协调面临标准差异与实施难题。

应对措施:建立全球范围的AI道德与法律标准,推动跨国合作与政策统一。

4.5 社会信任与伦理价值的重构

4.5.1 信任危机与社会接受度

问题表现:AI决策的不透明性与潜在失误可能降低公众对新技术的信任。

案例示例:人脸识别系统的误判引发社会对隐私与人权的担忧。

4.5.2 伦理与责任框架的构建

挑战描述:AI决策涉及复杂的伦理选择,需明确道德边界与行为规范。

应对措施:推动“技术向善”原则,构建基于社会价值观的AI伦理框架。

深度学习的技术革新带来了全新发展机遇与社会挑战。在实现技术进步的同时,必须构建更加完善的数据保护机制、法规政策与社会责任体系,确保技术发展惠及全球,走向公平与可持续的未来。

结论:迈向无限可能的未来

深度学习作为人工智能革命的核心引擎,已经在多个领域取得了前所未有的突破。随着自监督学习、强化学习、多模态融合与类脑智能等前沿方向的持续探索,深度学习正迈向更智能、更自主、更具适应性的未来。

然而,技术的发展不仅是科学与工程的进步,更是社会、伦理与人类价值观的深度融合。数据隐私保护、算法公平性、就业转型与法律规范等问题需要社会各界共同应对,确保技术革新造福全人类。

深度学习的下一站,指向无限的可能。从智能医疗到智慧城市,从环境保护到创造性艺术,人工智能的未来不仅仅是技术的更迭,更是全新社会结构与人类生活方式的重塑。

站在新边界的起点,深度学习将继续驱动未来的变革与创新。让我们怀揣对技术的敬畏与对未来的期望,共同迎接一个更加智能、更加可持续、更具包容性的未来。迈向无限可能的旅程,才刚刚开始。