个人网站效果图咋做logo免费制作

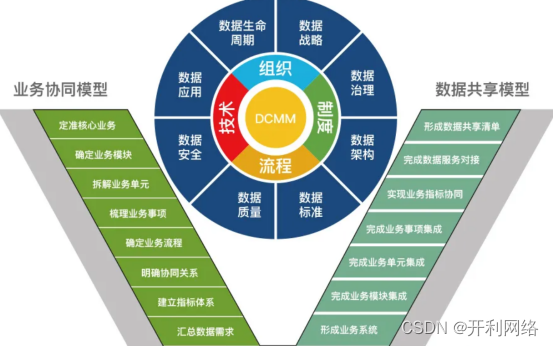

在当前的商业环境中,数字不仅仅是数据,还代表着技术和资产。企业数字化正是将数据转化为资产的过程。从信息化时代到数字化时代,企业逐渐将业务和组织、管理和创收都朝着在线化和数据化的方向发展,特别是企业的业务板块。数字化营销技术可以帮助企业获得更广泛的裂变增长渠道,但如何构建这样的数字化体系呢?

开利网络作为一家拥有多年技术研发经验的公司,以创新的技术和贴心的服务为企业搭建了数字化营销体系,帮助企业快速实现数字化转型。

首先,开利网络通过打造数字化营销系统,从业务端入手,运用技术赋能,为企业量身定制了一套贴合业务场景的营销体系。该系统不仅涵盖了客户管理、销售管理、营销自动化等多个方面,还提供了从前端到后端的全方位支持。通过数字化营销系统,企业可以轻松实现业务在线化、数据可视化、流程自动化。

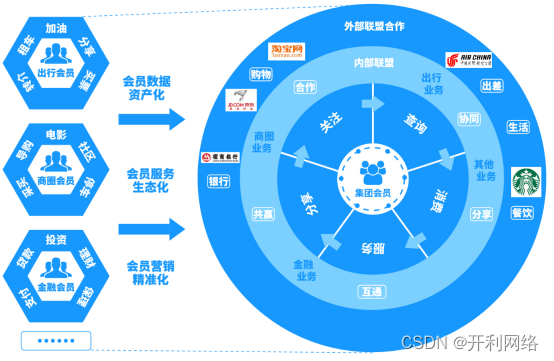

其次,开利网络始终坚持以用户为本的营销理念。在构建数字化体系时,我们注重打造以客户为中心的营销场景,与客户建立更直接、更有温度的连接。通过深入挖掘客户需求和痛点,我们为企业提供了定制化的用户画像,让企业更加了解客户,从而实现精准营销。此外,我们还提供了一系列营销手段,如积分兑换、会员权益等,以提升用户粘性和忠诚度。

蚓链数字化营销拥有700+营销功能,包括裂变返佣、免单拼团、新人派券、推荐有礼等,可以快速帮助企业积累私域流量池。私域流量不仅可以提高企业的营销效果,还能降低获客成本。开利网络将赋能企业量身打造一套数字化体系,助力企业在数字化时代快速崛起!