免费空间做网站建网站卖广告

1.指针是什么

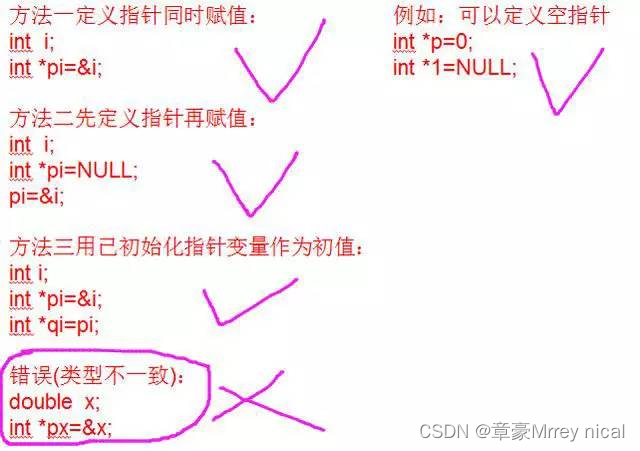

C语言指针是一种特殊的变量,用于存储内存地址。它可以指向其他变量或者其他数据结构,通过指针可以直接访问或修改存储在指定地址的值。指针可以帮助我们在程序中动态地分配和释放内存,以及进行复杂的数据操作。在C语言中,指针操作是一项重要的基本操作,掌握指针的使用对于编写高效的C语言程序非常重要。

说通俗点:

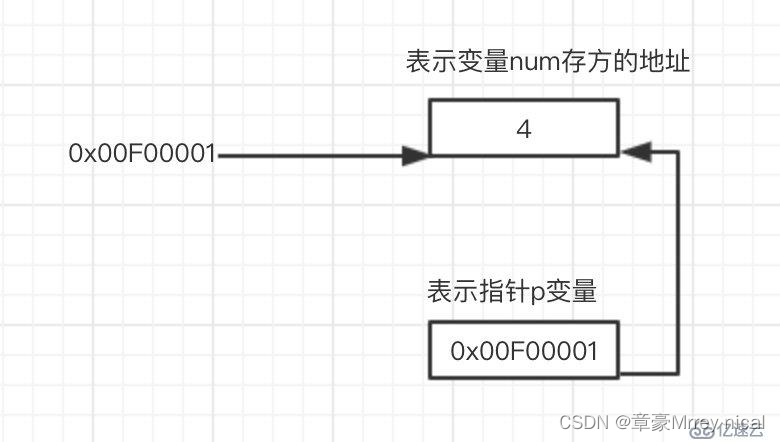

1.指针是内存中一个最小单元的编号,也就是地址2.平时口语中说的指针,通常指的是指针变量,是用来存放内存地址的变量总结:指针就是地址,口语中说的指针通常指的是指针变量。(把内存单元的编号就称为地址(地址也叫指针)指针其实就是地址,地址就是编号指针就是内存单元的编号)

指针和指针变量:

2.指针和指针类型

- int p; -- 这是一个普通的整型变量

- int *p; -- 首先从 p 处开始,先与 * 结合,所以说明 p 是一个指针, 然后再与 int 结合, 说明指针所指向的内容的类型为 int 型。所以 p 是一个返回整型数据的指针。

- int p[3] -- 首先从 p 处开始,先与 [] 结合,说明 p 是一个数组, 然后与 int 结合, 说明数组里的元素是整型的, 所以 p 是一个由整型数据组成的数组。

- int *p[3]; -- 首先从 p 处开始, 先与 [] 结合,因为其优先级比 * 高,所以 p 是一个数组, 然后再与 * 结合, 说明数组里的元素是指针类型, 然后再与 int 结合, 说明指针所指向的内容的类型是整型的, 所以 p 是一个由返回整型数据的指针所组成的数组。

- int (*p)[3]; -- 首先从 p 处开始, 先与 * 结合,说明 p 是一个指针然后再与 [] 结合(与"()"这步可以忽略,只是为了改变优先级), 说明指针所指向的内容是一个数组, 然后再与int 结合, 说明数组里的元素是整型的。所以 p 是一个指向由整型数据组成的数组的指针。

- int **p; -- 首先从 p 开始, 先与 * 结合, 说是 p 是一个指针, 然后再与 * 结合, 说明指针所指向的元素是指针, 然后再与 int 结合, 说明该指针所指向的元素是整型数据。由于二级指针以及更高级的指针极少用在复杂的类型中, 所以后面更复杂的类型我们就不考虑多级指针了, 最多只考虑一级指针。

- int p(int); -- 从 p 处起,先与 () 结合, 说明 p 是一个函数, 然后进入 () 里分析, 说明该函数有一个整型变量的参数, 然后再与外面的 int 结合, 说明函数的返回值是一个整型数据。

- int (*p)(int); -- 从 p 处开始, 先与指针结合, 说明 p 是一个指针, 然后与()结合, 说明指针指向的是一个函数, 然后再与()里的 int 结合, 说明函数有一个int 型的参数, 再与最外层的 int 结合, 说明函数的返回类型是整型, 所以 p 是一个指向有一个整型参数且返回类型为整型的函数的指针。

- int *(*p(int))[3]; -- 可以先跳过, 不看这个类型, 过于复杂从 p 开始,先与 () 结合, 说明 p 是一个函数, 然后进入 () 里面, 与 int 结合, 说明函数有一个整型变量参数, 然后再与外面的 * 结合, 说明函数返回的是一个指针, 然后到最外面一层, 先与[]结合, 说明返回的指针指向的是一个数组, 然后再与 * 结合, 说明数组里的元素是指针, 然后再与 int 结合, 说明指针指向的内容是整型数据。所以 p 是一个参数为一个整数据且返回一个指向由整型指针变量组成的数组的指针变量的函数。

3. 尚未初始化的指针的含义

未初始化的指针变量就是“野”指针,它指向的是无效的地址。

出现野指针最典型的情形就是在定义指针变量之后没有对它进行初始化

指针指向某个对象之后,当这个对象的生命周期已经结束,对象已经消亡后,仍使用指针访问该对象,将出现运行时错误。考察如下程序。

#include <stdio.h>

int main(){

int*p;//指针未初始化,默认就是随机值printf("p=%d\n",*p);

//p是一个野指针,现在给他赋值可能会把它指向的内存区域数据破坏//会出现原本有用的内存数据被打乱 了。

*p=10;

printf("p=%d\n",*p); return 0;

4. 指针运算

指针运算是针对指针(变量存储地址的变量)进行的运算操作。在程序中,指针可以通过加减操作来改变其值,这种操作就是指针运算。常见的指针运算有以下几种:

-

指针加法运算:可以将指针的值增加或减少若干个单位。例如,p + n 表示指针 p 的值增加 n 个单位,而 p - n 则表示指针 p 的值减少 n 个单位。

-

指针的自增和自减运算:可以将指针的值增加或减少一个单位。例如,p++ 表示指针 p 的值增加一个单位,而 p-- 则表示指针 p 的值减少一个单位。

-

指针的比较运算:可以比较两个指针的大小关系。例如,p1 > p2 表示指针 p1 的值大于指针 p2 的值,而 p1 < p2 则表示指针 p1 的值小于指针 p2 的值。

指针运算在许多编程语言中都是一种常见的操作,它可以用于实现数组、链表等数据结构,也可以用于动态内存分配和管理。但是需要注意的是,在进行指针运算时,要保证指针所指向的内存单元是有效的,否则可能会导致程序出现错误。

例1

5.指针和数组

指针与数组的关系

1.当一个指针变量被初始化成数组名时,就说该指针变量指向了数组。如:

ptr被置为数组str的第一个元素的地址,因为数组名就是该数组的首地址,也是数组第一个元素的地址。此时可以认为指针ptr就是数组str(反之不成立),这样原来对数组的处理都可以用指针来实现。如对数组元素的访问,既可以用下标变量访问,也可以用指针访问。

2.指向数组元素的指针

若有如下定义:

则pa=&a[0]是将数组第1个元素的地址赋给了指针变量pa。

实际上,C语言中数组名就是数组的首地址,所以第一个元素的地址可以用两种方法获得:pa=&a[0]或pa=a。

这两种方法在形式上相像,其区别在于:pa是指针变量,a是数组名。值得注意的是:pa是一个可以变化的指针变量,而a是一个常数。因为数组一经被说明,数组的地址也就是固定的,因此a是不能变化的,不允许使用a++、++a或语句a+=10,而pa++、++pa、pa+=10则是正确的。由此可见,此时指针与数组融为一体。

例2

数组a中元素用下标表示为:

int *p = a;

*p,*(p+1),*(p+2),*(p+3),*(p+4)

①既然p是指向数组第一个元素起始地址的指针,可以用*(p+I)表示数组中第1+1个元索,a也是指向数组第一个元素的指针啊,那么能不能用*(a+1)表示第1+1个元素呢?

可以的,可以用printf 打印 *(a+i)的值验证

(②)反过来,a是指向数组第一个元素起始地址的指针,可以用a加数组下标引用数组元素,如a[3],p也是指向数组第一个元素起始地址的指

能不能用p加数组下标引用数组元素?计,也是可以的,可以用printf 打印 p[0],p[1]....的值验证PS: 由上得,数组名a和指针p是一样的。实际上编译时,数组元素a[i] 就是当作*(a+i)去处理的,先通过数组名a找到数组的首地址,然后首地址 a+i 得到元素a[i]的地址,

再然后通过*(a+i)得到第1个元素的内容。

所以:数组的第!个元索直接写成*(a+1)的形式直接取得值,效率不就提升了吗。省去编译器先通过数组名a找到数组的首地址,然后首地址 a+i 得到元素a[i]的地址,

再然后通过*(a+1)得到第1个元素的内容

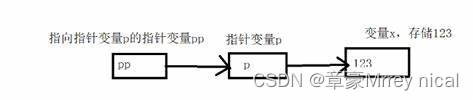

6.二级指针

指针 可以指向一份普通类型的数据,例如 int、double、char 等,也可以指向一份指针类型的数据,例如 int *、double *、char * 等。 如果一个指针指向的是另外一个指针,我们就称它为 二级指针 ,或者 指向指针的指针 。