西安北郊做网站为什么网站目录不收录

java版本17与8

8版本有jre,java17没有jre

所以在java8版本中将jre和jdk路径一同添加环境是不会出现闪退的,tomcat9没有闪退

但是在10就闪退了,因为java版本太低

java17没有jre,但是可以通过一种方法添加jre到java17的目录

完全没有必要去添加java17的jre

只需要把java17的路径添加进去,不需要做任何修改

如果你发现还是闪退,那大概是java8的问题,只需要把环境变量种的java8的JAVA_HOME改个名就好了

怎么看是不是java17

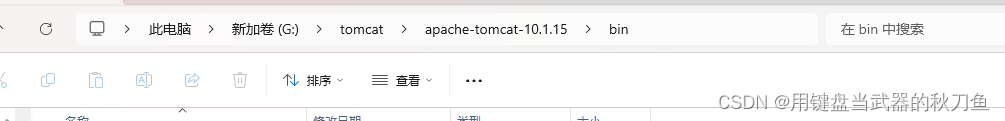

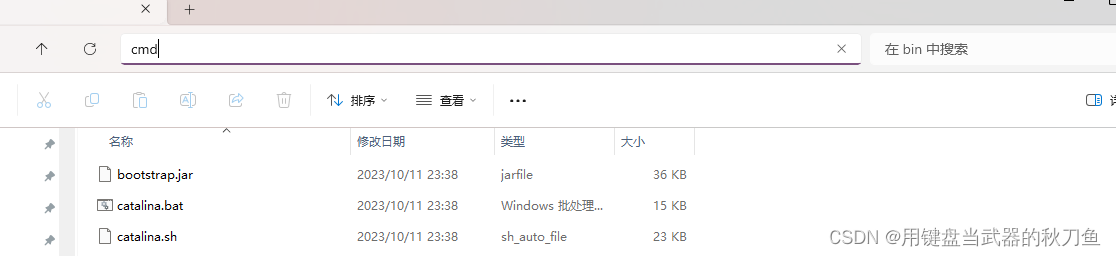

使用cmd打开

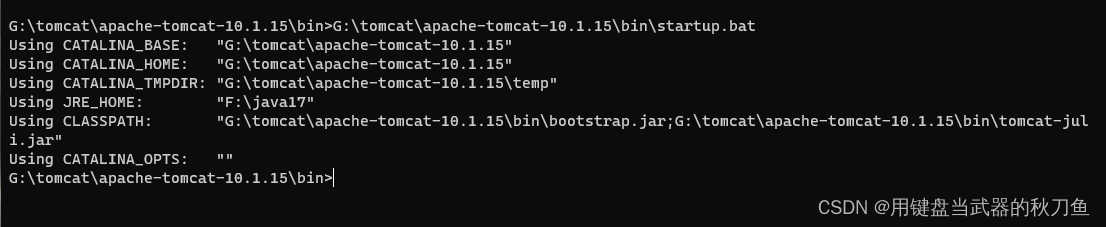

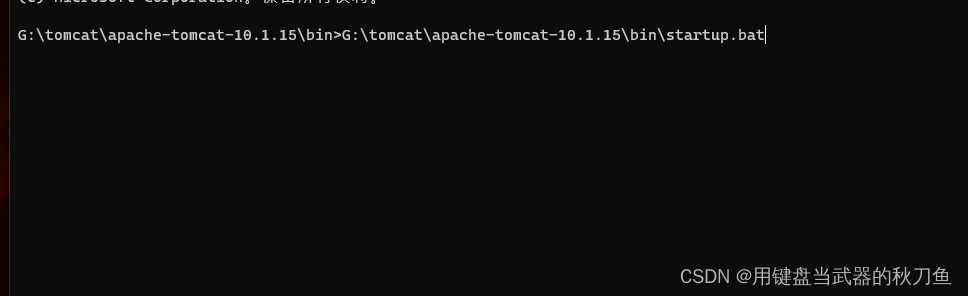

将startup.bat拉进去,回车