开发区建网站外包天津百度关键词排名

声明:

本文章中所有内容仅供学习交流使用,不用于其他任何目的,抓包内容、敏感网址、数据接口等均已做脱敏处理,严禁用于商业用途和非法用途,否则由此产生的一切后果均与作者无关!wx a15018601872

本文章未经许可禁止转载,禁止任何修改后二次传播,擅自使用本文讲解的技术而导致的任何意外,作者均不负责,若有侵权,请联系作者立即删除!q 2766958292

前言:

用了一点时间复现了大佬教我的rpc调用获取abogus方法。俱舍怒威族-芬里尔狼-CSDN博客

这是大佬的博客,地址大佬最近也有想法写博客干货很多建议大家关注。我跟交流感觉自己学习能力还是差高手太远了。大佬工作期间掌握了多种开发语言,任意一种感觉都能吊打95%的人。也很热心。接下来我复现一下大佬教我的完整过程。

1.过程

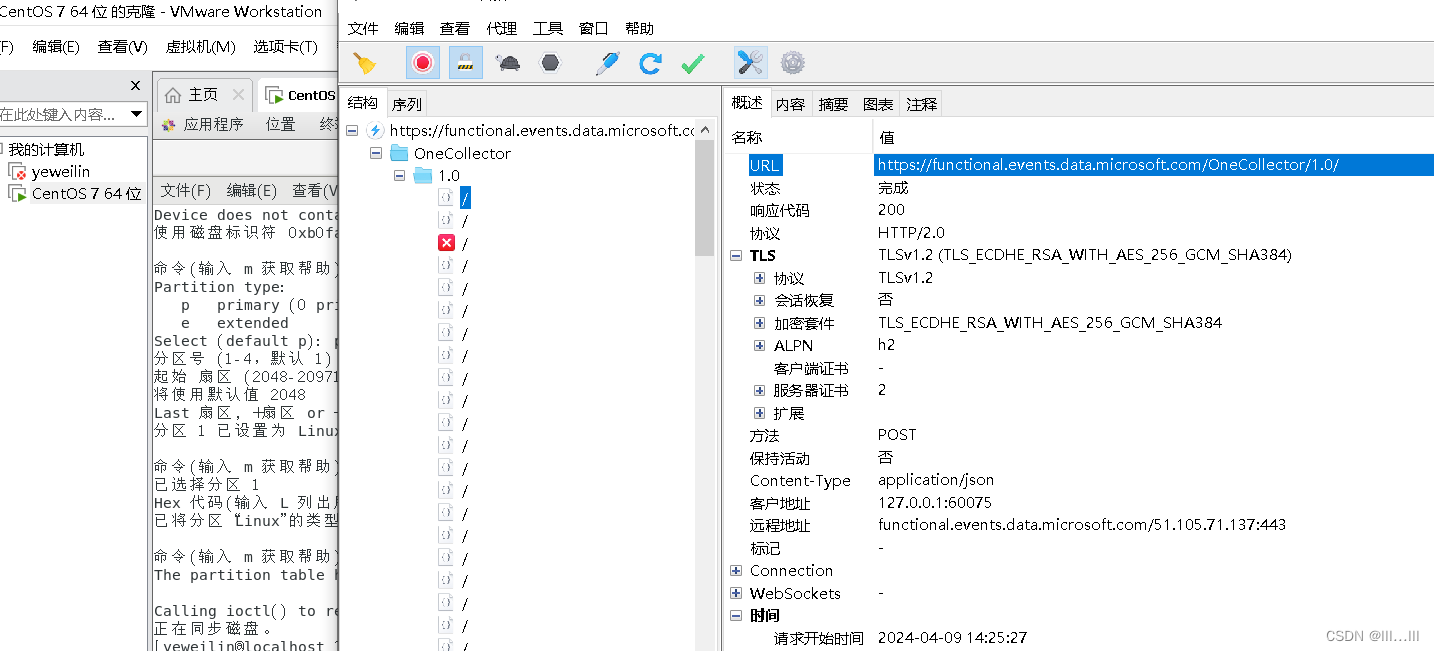

1.1.charles使用

由于有csp所以需要用csp 重写响应头remove一下。

1.2.jsrpc调用

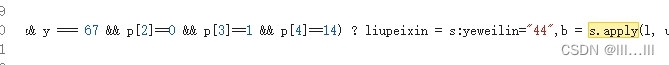

用个if条件等待进入加密地方全局拿出来。

3.rpc具体使用过程

"""

rpc调用

1. 运行main.go

2. 执行jsEnv_Dev.js

3. 执行var demo = new Hlclient("ws://127.0.0.1:12080/ws?group=zzz&name=hlg");

4.demo.regAction("getData", function (resolve,param) {//这里还是param参数 param里面的key 是先这里写,但到时候传接口就必须对应的上res=(new e).z(param["s"],param["t"])resolve(res);

})这部需要打断点在此处执行(new e).z

完整代码在boss直聘3.py,boss直聘.py只是负责生成他的zp_stoken

由于时间问题还有个__zp_seo_uuid__就不搞了没有代理ip容易被封

"""这是我之前用rpc搞boss直聘写的感觉挺有用的按这个方法调用就行。

4.结果