计算机企业网站建设论文wordpress 收费会员

Apache Tomcat httpoxy 安全漏洞 CVE-2016-5388 已亲自复现

- 漏洞名称

- 漏洞描述

- 影响版本

- 漏洞复现

- 环境搭建

- 漏洞利用

- 修复建议

- 总结

漏洞名称

漏洞描述

在Apache Tomcat中发现了一个被归类为关键的漏洞,该漏洞在8.5.4(Application Server Soft ware)以下。受影响的是组件CGI Servlet的未知函数。Apache Tomcat <= 8.5.4版本启用CGI Servlet时,RFC 3875 section 4.1.18存在命名空间冲突,HTTP_PROXY环境变量未能过滤构造的客户端数据。远程攻击者构造HTTP请求的Proxy,可将应用的HTTP数据流重定向到任意代理服务器。

影响版本

8.0 <= Apache Tomcat <= 8.5.4

Redhat Enterprise_Linux_Server 6.0

6.0 <= Apache Tomcat <= 6.0.45

Oracle Linux 6

Redhat Enterprise_Linux_Hpc_Node_Eus 7.2

Redhat Enterprise_Linux_Hpc_Node 6.0

Redhat Enterprise_Linux_Workstation 6.0

HP System_Management_Homepage <= 7.5.5.0

7.0 <= Apache Tomcat <= 7.0.70

Redhat Enterprise_Linux_Hpc_Node 7.0

Redhat Enterprise_Linux_Server 7.0

Redhat Enterprise_Linux_Server_Aus 7.2

Redhat Enterprise_Linux_Server_Tus 7.2

Redhat Enterprise_Linux_Desktop 6.0

Redhat Enterprise_Linux_Server_Eus 7.2

Redhat Enterprise_Linux_Desktop 7.0

Redhat Enterprise_Linux_Workstation 7.0

Oracle Linux 7

漏洞复现

环境搭建

受害者IP:192.168.63.129:8999

攻击者IP:192.168.63.1

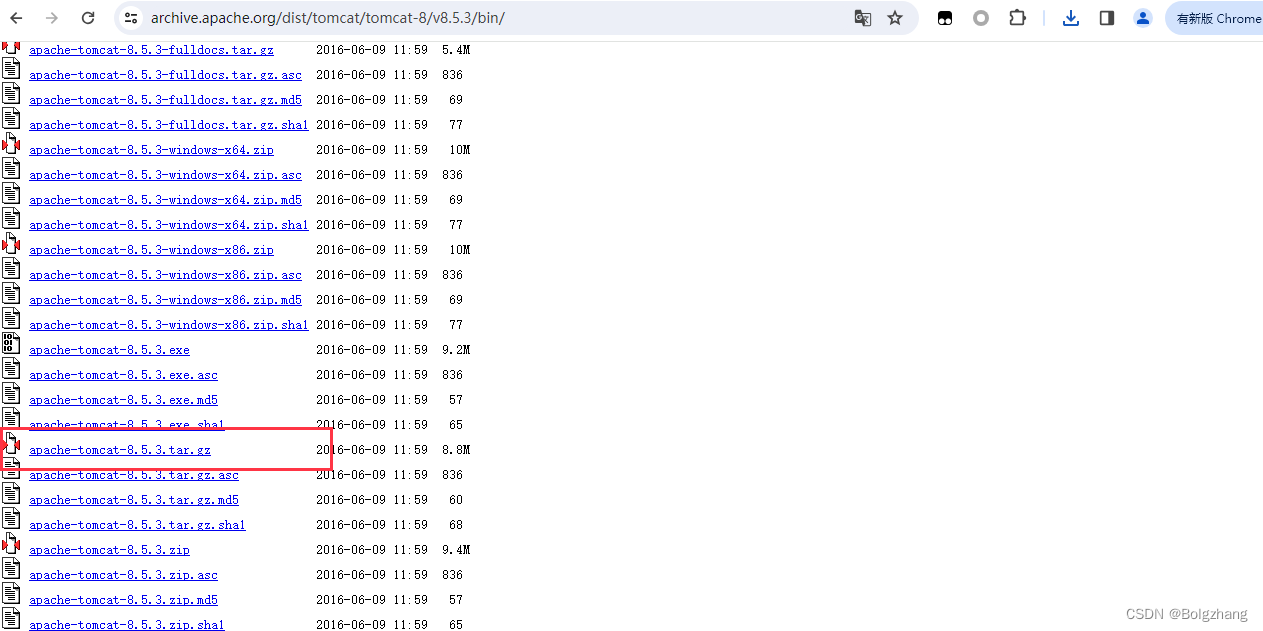

环境下载地址,这里下载8.5.3版本。

https://archive.apache.org/dist/tomcat/tomcat-8/v8.5.3/bin/

启动tomcat

./startup.bat

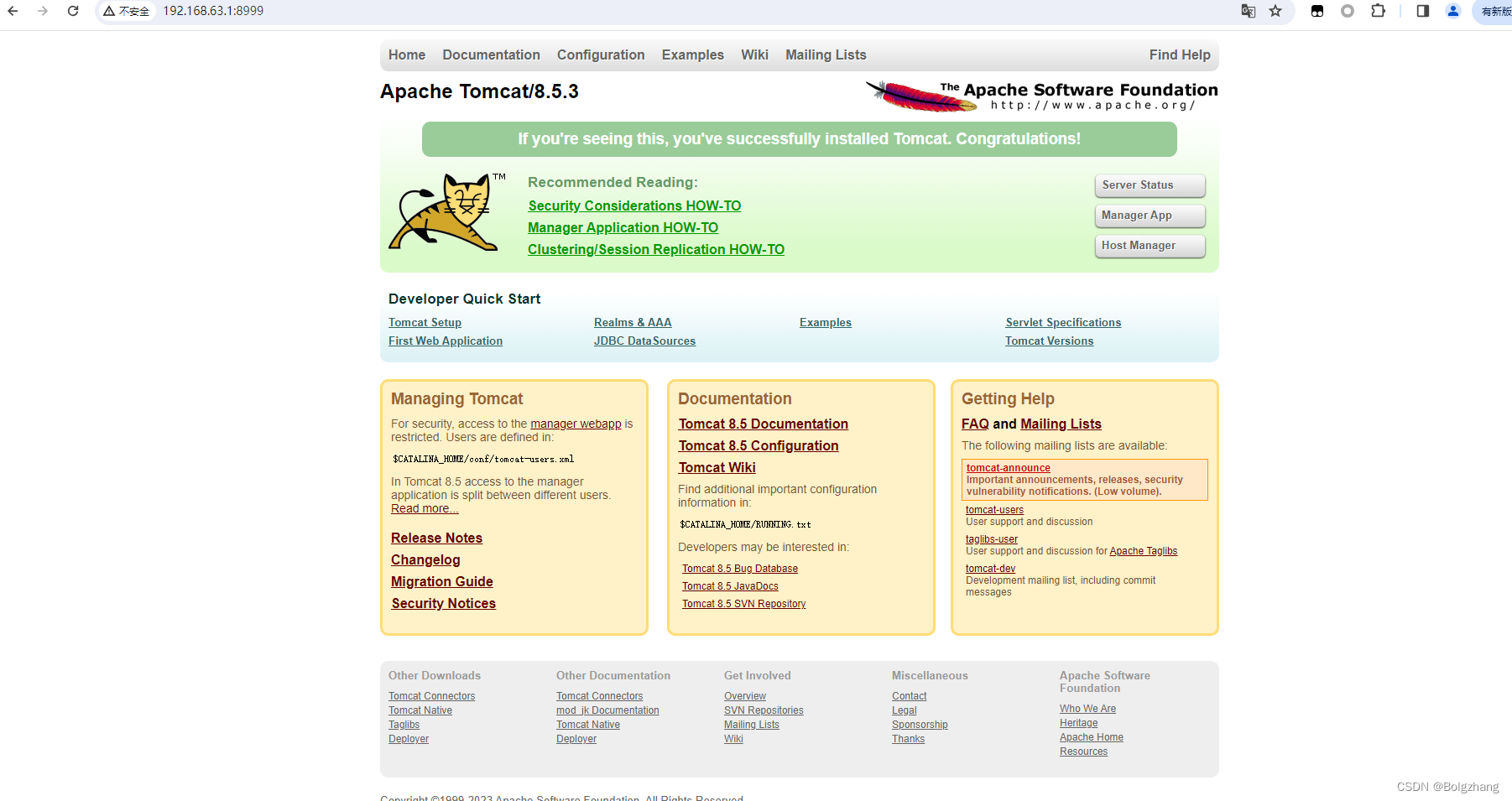

环境启动后,访问http://192.168.63.129:8999即可看到一个tomcat页面,说明已成功启动。

Tomcat配置CGI,修改web.xml,conf/web.xml配置文件中默认注释了CGIServlet,只需要打开注释即可。

cgiPathPrefix:部属应用中,cgi脚本的位置。tomcat会在所有应用的该目录啥寻找。

executable:CGI脚本的执行程序。

passShellEnvironment:shell的环境变量。

<servlet><servlet-name>cgi</servlet-name><servlet-class>org.apache.catalina.servlets.CGIServlet</servlet-class><init-param><param-name>debug</param-name><param-value>0</param-value></init-param><init-param><param-name>cgiPathPrefix</param-name><param-value>WEB-INF/cgi</param-value></init-param><init-param><param-name>executable</param-name>#指定python路径<param-value>C:/Users/Administrator/AppData/Local/Programs/Python/Python312/python.exe</param-value></init-param><load-on-startup>5</load-on-startup></servlet>

<servlet-mapping><servlet-name>cgi</servlet-name><url-pattern>/cgi-bin/*</url-pattern></servlet-mapping>

修改context.xml

<Context privileged="true">

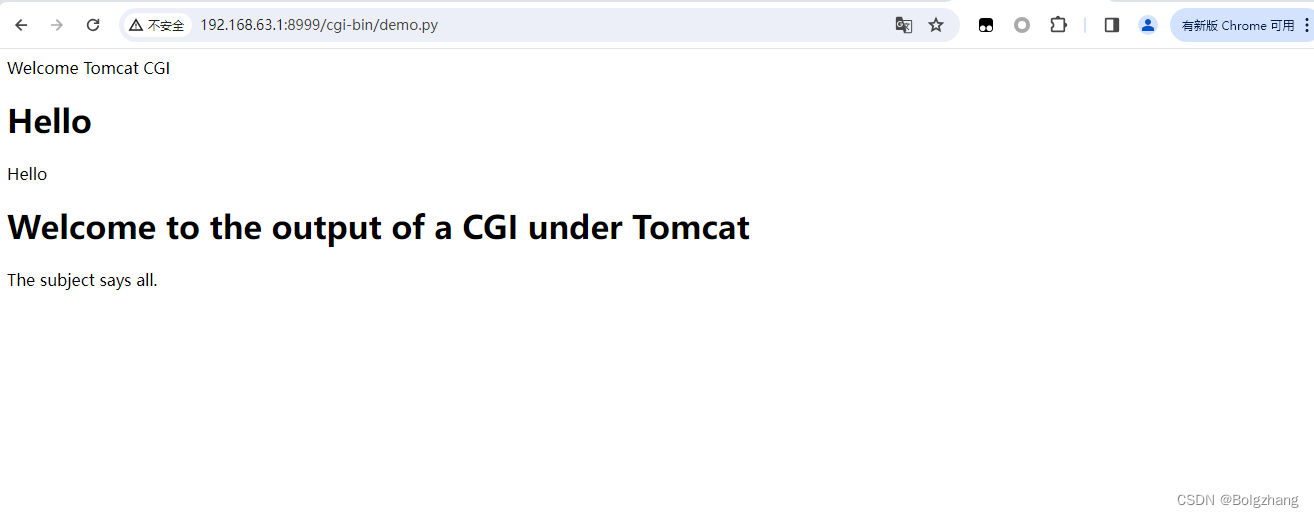

将python脚本部署在web应用,创建demopy,将其放在web应用test工程,“WEB-INF/cgi”目录下。

#!/usr/bin/python# CGI demo

from os import *

from cgi import *print("content-type: text/html")

print("")print("<html>")

print("<head>Welcome Tomcat CGI</head>")

print("<body>")

print("<h1>Hello</h1>")print('Hello')

print("<h1>Welcome to the output of a CGI under Tomcat</h1>")

print("<p>The subject says all.</p>")

print("</body>")

print("</html>")

重启tomcat,访问http://192.168.63.129:8999,成功访问。

漏洞利用

复现明天继续,今天有点累了

修复建议

1.获取最新版本 https://github.com/apache/tomcat/tags

总结

攻击者构造HTTP请求的Proxy字段为True,表示启用了代理。这意味着所有的网络请求将会通过一个中间代理服务器转发,而不是直接连接到目标服务器。但是,通常情况下,仅设置"proxy: true"是不够的,还需要提供代理服务器的详细信息,如IP地址和端口号。如果攻击成功,在响应头中返回的状态码为200,且与提供代理服务器存在流量交互。然而,在响应头中返回状态码为200,因未提供代理服务器的IP和端口,有可能是攻击者的探测漏洞行为,无法判断是否攻击,还需要结合网络日志和流量日志进行关联分析。